近日,香港正宗六宝典好下载安全服务部发现致远A8 OA旧版本未授权文件上传漏洞在野利用EXP;致远A8 OA旧版本某些接口存在未授权访问,以及部分函数存在过滤不足,攻击者通过构造恶意请求,可在无需登录的情况下上传恶意脚本文件,从而获取服务器权限,控制服务器。致远A8 OA官方已针对该漏洞提供补丁。香港正宗六宝典好下载提醒致远A8 OA用户更新相关补丁包阻止漏洞攻击。

一、漏洞利用

二、PAYLOAD分析

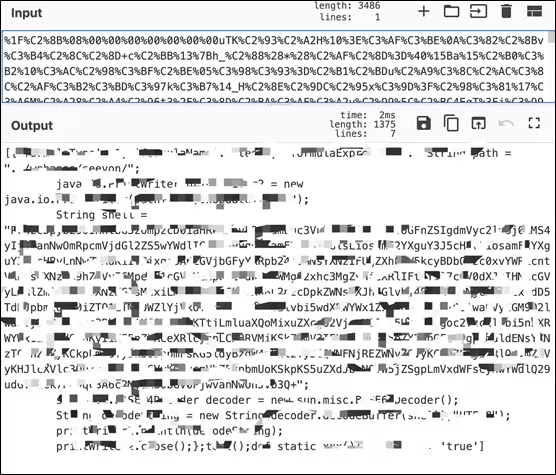

收集到的EXP为特殊编码方式且固定,本着解开心中的疑惑,想可控PAYLOAD,尝试了各种编码(unicode、base64、ascii),最终确认加密方式为Gzip+URL Encode;可通过https://gchq.github.io/CyberChef/进行加解密从而使PAYLOAD可控。

三、影响版本

致远A8 OA V8.0

致远A8 OA V7.1、V7.1SP1

致远A8 OA V7.0、V7.0SP1、V7.0SP2、V7.0SP3

致远A8 OA V6.0、V6.1SP1、V6.1SP2

致远A8 OA V5.x

四、危害级别

危害级别:严重

五、修复方案

升级至最新版本或者下载升级官方发布的最新补丁,链接如下:

http://service.seeyon.com/patchtools/tp.html#/patchList?type=%E5%AE%89%E5%85%A8%E8%A1%A5%E4%B8%81&id=1